Tuklasin ang mga insidente sa cybersecurity sa real time at lutasin ang mga isyu nang mabilis at mahusay hangga't maaari.

Ang seguridad sa network ay isang proseso ng tuluy-tuloy na ebolusyon, na pangunahing makikita sa sumusunod na dalawang aspeto: ang paraan ng mga umaatake ay patuloy na nagbabago, at ang mga paraan at tool sa pag-atake ay patuloy ding ina-update. Sa pagdami ng mga device sa network, patuloy na lumilitaw ang iba't ibang mga kahinaan, na nagbibigay ng bagong tirahan para sa mga umaatake. Ang mga serbisyo sa network, software system, at kawani ay patuloy na nagbabago, kaya hindi makatotohanan at imposibleng lutasin ang lahat ng problema sa isang sistema at isang solusyon. Kaya, ang seguridad ng network ay nangangailangan ng patuloy na pamumuhunan sa lakas-tao, materyal na mapagkukunan, mapagkukunang pinansyal at iba pang mapagkukunan, pati na rin ang patuloy na operasyon, pagpapanatili at pag-optimize. Batay sa kahilingang ito na nabuo ang security operation center (SOC).

Ano ang Security Operations Center (SOC)?

Security Operation Center,ay isang pasilidad o pangkat. Responsable ito sa pagsubaybay, pagsusuri at pagtugon sa mga kaganapang panseguridad mula sa mga network, system at application. Magsagawa ng malalim na pagsusuri, istatistika, at ugnayan ng iba't ibang nakolektang kaganapan sa seguridad upang ipakita ang katayuan ng seguridad ng mga pinamamahalaang asset sa isang napapanahong paraan. Hanapin ang mga panganib sa seguridad, tumpak na tuklasin at hanapin ang iba't ibang insidente sa seguridad, at magbigay ng napapanahong paraan ng paghawak at mga mungkahi. Tulungan ang mga administrator sa pagsusuri ng kaganapan, pagsusuri sa panganib, pamamahala ng maagang babala at pagtugon sa emerhensiya.

Ano ang pangunahing tungkulin ng SOC?

Pagmamanman:

24/7 na serbisyo sa pagsubaybay, patuloy na sinusubaybayan ang mga network, system at application upang makita ang mga insidente sa seguridad.

Administration:

mga proseso ng seguridad, kabilang ang mga pag-update at pagsisikap sa pag-patch.

Pagbawi:

Mabawi ang nawalang data, suriin ang mga nakompromisong mapagkukunan, lutasin ang mga kahinaan at maghanda para sa mga panganib sa hinaharap.

Pagsusuri at Tugon ng Insidente:

Subaybayan, pamahalaan at tumugon sa mga banta o insidente.

Ano ang mga pangunahing katangian ng SOC?

· Real-time na pagsubaybay: Real-time na pagsubaybay sa network ng organisasyon, mga server, terminal device, atbp. sa pamamagitan ng paggamit ng mga tool gaya ng Security Information and Event Management System (SIEM).

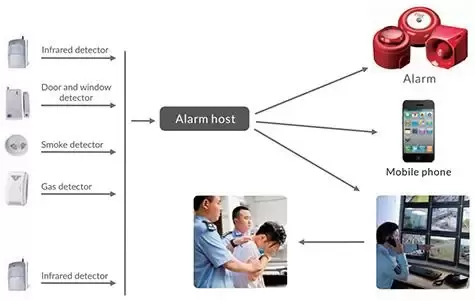

· Linkage alarm: mag-install ng infrared detector sa front end, kumonekta sa back-end alarm host, at ikonekta ang back-end alarm host sa sound at light alarm. Sa sandaling matukoy ang ilegal na panghihimasok, maglalabas ng alarma at sisimulan ang isang serye ng mga pag-uugnay ayon sa mga setting. Kapag nabuo ang iba't ibang mga alarma, kukunin ng kliyente ng negosyo ang lahat ng impormasyon ng alarma. Sa pamamagitan ng interface ng alarma, ang pagpaplano at on-site na mga eksena ng bawat linkage ng alarma ay mapapamahalaan, at sa wakas ang lahat ng uri ng impormasyon ng alarma ay maaaring mauri at mabibilang sa pamamagitan ng mga istatistika ng impormasyon ng alarma. Maaari itong bumuo ng linkage sa video equipment nang sabay, at magpadala ng live na video sa monitoring center. Real-time na display terminal ay maaaring mapagtanto alarm linkage function.

· Preset na pamamahala: sa pamamagitan ng komprehensibong platform ng pamamahala sa kaligtasan, maaaring isagawa ang pagsasaliksik at pagpapaunlad ng mga planong pang-emerhensiya, at maisasakatuparan ang input at linkage setting ng iba't ibang planong pang-emerhensiya. Maaaring mabuo ang mga katalogo ng mapagkukunan sa pamamagitan ng pag-abstract ng mga paunang inayos na elemento ng data at mga mapagkukunan ng impormasyon. Ang pinagsama-samang platform ng pamamahala ng seguridad ay maaaring awtomatikong mag-ugnay ng kaukulang mga planong pang-emerhensiya kapag nangyari ang iba't ibang impormasyon ng pulisya. Ginagawa nitong mas madali para sa pamamahala na gumawa ng mga desisyon.

· Pamamahala ng mga karapatan ng gumagamit: Sinusuportahan ng pamamahala ng user ang maraming user. Maaaring italaga ang iba't ibang mga pahintulot sa iba't ibang user upang pamahalaan ang mga subsystem at mga configuration ng kontrol ng device, tulad ng: pagba-browse ng imahe, cloud mirroring control, pagpapatakbo sa TV wall, atbp. Suportahan ang user name kasama ang password, o USB Key at iba pang paraan ng pagpapatunay, o user name, password + USB Key.

Bakit kailangang magtatag ng SOC ang mga negosyo?

- Pagbutihin ang kakayahang makita at mabilis na pagtugon sa seguridad ng network. Binabawasan nito ang epekto ng mga insidente sa seguridad sa organisasyon.

- Pagbutihin ang kahusayan sa pagtuklas at pagtugon ng mga insidente sa seguridad. Binabawasan nito ang oras ng pagtugon at binabawasan ang mga pagkalugi.

- Pahusayin ang kamalayan sa seguridad at kultura ng organisasyon. Palakihin ang kamalayan ng empleyado sa cybersecurity.

- Magtatag ng isang napapanatiling balangkas ng seguridad. Nagbibigay-daan ito para sa pagbagay sa pagbabago ng mga kapaligiran ng pagbabanta at pag-unlad ng teknolohiya.

- Palayain ang mga empleyado mula sa nakakapagod na mga gawain sa pagsubaybay sa seguridad, bawasan ang presyon sa mga empleyado, at pagbutihin ang kanilang kahusayan sa trabaho.

Ano ang mga benepisyo ng isang Security Operations Center?

- Mabilis at epektibong tugon: Maaaring paikliin ng mga miyembro ng SOC team ang oras sa pagitan ng unang paglitaw ng panghihimasok at ang average na oras ng pagtuklas. Kung may matukoy na hindi pangkaraniwang aktibidad, mag-iimbestiga at magbe-verify ang mga analyst ng SOC na talagang isang pag-atake ang kaganapan bago ito harangan. Ang pangkat ng SOC ay magsisimulang tumugon sa insidente upang matukoy ang kalubhaan ng banta, i-neutralize ito, at ayusin ang anumang masamang epekto.

- Bawasan ang mga insidente ng paglabag sa data at mga gastos sa pagpapatakbo: Kapag mas matagal ang isang attacker na nananatili sa system, mas malaki ang potensyal na pinsala sa negosyo. Sa pamamagitan ng pagliit sa dami ng oras na ginugugol ng mga cyber attacker sa pagkukubli sa mga corporate network, maaaring bawasan ng mga SOC team ang epekto ng mga insidente ng paglabag sa data. Bilang karagdagan, binabawasan nito ang mga potensyal na gastos na maaaring magresulta sa isang insidente ng paglabag sa data, tulad ng pagkawala ng data, mga demanda, o pinsala sa reputasyon.

- Pahusayin ang seguridad: Sa pamamagitan ng real-time na pagsubaybay, pagtugon sa pagbabanta at pamamahala ng kaganapang panseguridad, ang SOC team ay mabilis na makakatuklas ng mga potensyal na banta sa seguridad at makakagawa ng mga kaukulang solusyon. Bawasan ang panganib ng pag-atake ng system. Nakakatulong ito na mapabuti ang pangkalahatang seguridad at pinoprotektahan ang mahahalagang data at asset.

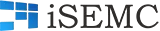

Ang SOC solution na ibinigay ng iSEMC para sa iyo:

Upang matiyak na ang mga propesyonal ay makakatanggap ng impormasyon nang mas mabilis at mas maigsi, kailangan ng mga security operations center na gumamit ng komprehensibong teknolohiya sa pagpapakita. Ang teknolohiya ng video wall ay ang pinakamahusay na paraan upang makamit ang layuning ito. Ang iSEMC ay may malakas na teknolohiya sa video wall at nagbibigay sa iyo ng iSEMC visualization at mga solusyon sa pakikipagtulungan. Hindi lamang nito pinapayagan ang iyong koponan na makatanggap ng impormasyon nang mas mabilis at mas maigsi, ngunit nagbibigay din ito ng mas mahusay na kontrol upang maprotektahan ang iyong impormasyon mula sa mga banta. Gamit ang teknolohiya ng video wall, kasama ang mga taga-control ng pader ng video, matrix switcher, at display, maaaring ayusin ng iyong SOC team ang data sa nais na pagkakasunud-sunod. Pagkatapos ay konektado ito sa isang malayong network upang ipakita ang lahat ng impormasyong kailangan para sa real-time na feedback at mahusay na komunikasyon.